À l’heure où l’efficacité et l’agilité dictent l’évolution des infrastructures numériques, l’informatique sans serveur s’impose comme une révolution majeure. Cette approche, largement adoptée par des géants comme OVHcloud, Scaleway ou encore Clever Cloud, transforme profondément la manière dont les organisations conçoivent, déploient et gèrent leurs applications. Loin de signifier l’absence absolue de serveurs, le serverless déplace la charge opérationnelle des développeurs vers les plateformes cloud, optimisant ainsi la gestion des ressources et réduisant les coûts. Dans un contexte où la mobilité, l’IoT, et les microservices redéfinissent l’écosystème digital, cette architecture légère et scalable offre une réponse adaptée aux exigences croissantes en matière de flexibilité et de performance. Pourtant, cette adaptation s’accompagne de nouveaux défis techniques et sécuritaires qu’il faut impérativement maîtriser pour en tirer pleinement profit.

Table des matières

- 1 Comprendre les principes fondamentaux de l’informatique sans serveur

- 2 Les enjeux sécuritaires dans une architecture sans serveur

- 3 Optimisation des ressources : comment le serverless révolutionne la gestion des infrastructures

- 4 Les freins et limites à l’adoption de l’informatique sans serveur dans les entreprises

- 5 Les meilleures pratiques pour sécuriser une architecture serverless

- 6 L’impact de l’informatique sans serveur sur l’expérience développeur

- 7 Applications concrètes et secteurs d’utilisation du serverless

- 8 Perspectives d’évolution et innovations à venir dans le serverless computing

- 9 Intégrer le serverless dans une stratégie informatique globale : conseils et recommandations

- 10 Questions fréquentes sur l’informatique sans serveur

Comprendre les principes fondamentaux de l’informatique sans serveur

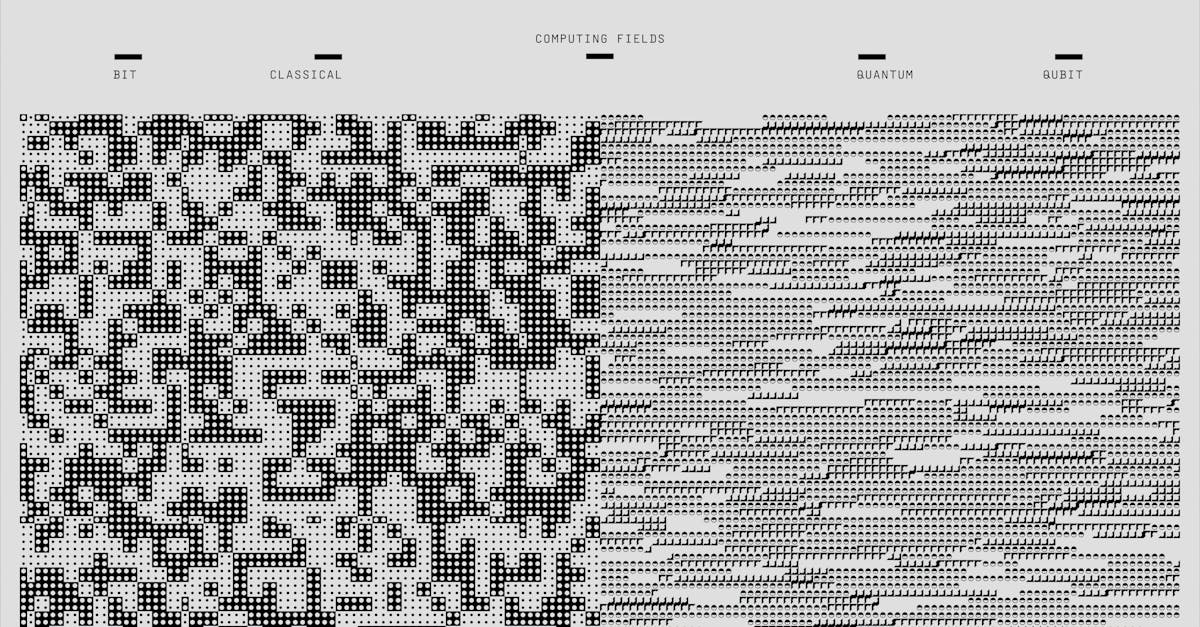

L’informatique sans serveur, souvent appelée serverless computing, est un modèle de conception et de déploiement des applications où le développeur n’a pas à gérer directement l’infrastructure serveur. Derrière ce terme, une nuance essentielle : les serveurs existent toujours, mais leur gestion est intégralement assurée par le fournisseur cloud. Des acteurs majeurs comme Outscale, BlueMind ou Stack Labs proposent des solutions permettant d’exécuter des fonctions ou des containers sans se soucier de la maintenance ou de la scalabilité.

Au cœur de ce modèle se trouve le concept de fonctions à la demande — aussi appelées Functions as a Service (FaaS) —, qui s’exécutent uniquement lorsque nécessaire. Cela contraste radicalement avec les architectures classiques, où un serveur doit être allumé en permanence, consommant des ressources même en période d’inactivité.

- 💡 Economie des ressources : seules les ressources réellement utilisées sont facturées.

- ⚡ Scalabilité automatique : la plateforme ajuste les capacités en temps réel en fonction des besoins.

- 🔧 Maintenance déléguée : la gestion du matériel et des mises à jour est assurée par le fournisseur.

Pour illustrer, un développeur créant une API serveur peut déployer des fonctions indépendantes pour chaque endpoint, lesquelles s’exécutent lors d’une requête HTTP. Grâce à Stack Labs ou Scaleway, il évite ainsi de configurer un serveur entier, tout en assurant que l’application peut supporter une charge variable sans intervention manuelle.

| Elément | Description | Avantage clé |

|---|---|---|

| Fonctions (FaaS) | Exécution de code déclenchée par un événement précis | Facturation à l’usage, optimisation des coûts |

| BaaS (Backend as a Service) | Services cloud gérés fournissant la base backend | Réduction du développement backend, focus sur le front |

| Provisionnement automatique | Allocation et désallocation dynamique des ressources | Adaptation instantanée à la charge |

Perçue comme une avancée majeure, l’architecture sans serveur ouvre la porte à une nouvelle ère de développement cloud-native, soutenue par des acteurs français comme Numergy, mais aussi des plateformes internationales orientées vers un marché ultra compétitif.

Les enjeux sécuritaires dans une architecture sans serveur

Si l’informatique sans serveur offre des avantages indéniables en termes d’agilité et de gestion des ressources, elle introduit aussi de nouvelles complexités, notamment sur le plan de la sécurité. La nature distribuée et événementielle des fonctions sans serveur fait que les paradigmes classiques de protection doivent être repensés.

Une menace récurrente, les fonctions surprivilégiées, se caractérise par des permissions excessives accordées à certaines fonctions, ce qui expose les systèmes à des risques d’exfiltration ou de corruption des données critiques, un problème évoqué dans nos précédents décodages sur l’importance d’une gestion fine des accès privilégiés.

- ⚠️ Visibilité réduite: Les équipes sécurité perdent souvent le contrôle sur les fonctions déployées rapidement par les développeurs, risquant la mise en production d’une application vulnérable.

- 🛡️ Risques liés au stockage : Le stockage temporaire des données en cache dans les fonctions sans état peut provoquer des fuites lors des transferts vers des services externes.

- 🔥 Attaques évolutives : Les attaques dites de jour de veille fragmentent les attaques pour échapper à la détection classique, rendant la protection plus complexe.

À l’image d’une lutte épique entre hackers et défenseurs, des menaces telles que le cheval de Troie ou les techniques living off the land (voir référence détaillée) trouvent un terrain fertile dans cet environnement distribué.

| Type de menace 🛡️ | Impact potentiel | Mesure de mitigation recommandée |

|---|---|---|

| Fonctions surprivilégiées | Escalade de privilèges et accès non autorisés | Gestion stricte des rôles et permissions |

| Attaque de jour de veille | Exfiltration furtive des données | Surveillance continue et analyses comportementales |

| Empoisonnement du puits | Injection de code malveillant dans les librairies | Audit régulier du code et gestion stricte des dépendances |

Fortinet, leader dans la sécurité cloud, propose depuis peu des solutions de sécurité IA générative avec son assistant Fortinet Advisor, permettant d’améliorer significativement la sécurité et l’automatisation de la détection des incidents, outils indispensables à l’ère du serverless.

Optimisation des ressources : comment le serverless révolutionne la gestion des infrastructures

L’un des plus grands atouts de l’informatique sans serveur réside dans la gestion dynamique et efficace des ressources. Avec des solutions proposées par des fournisseurs comme OVHcloud, Scaleway ou Exoscale, la technologie permet d’évoluer automatiquement, adaptant la capacité informatique à la charge instantanée sans intervention humaine.

Contrairement aux architectures traditionnelles où les serveurs restent souvent sous-utilisés, le modèle serverless réduit drastiquement le gaspillage des ressources en facturant uniquement les fonctions exécutées. La scalabilité devient un jeu d’enfant grâce à des mécanismes dits de scalabilité en deux étapes, combinant provisionnement automatique et équilibrage de charge fin.

- 🚀 Réduction des coûts opérationnels en éliminant les intrants inutiles.

- ⚙️ Adaptabilité aux pics de charge sans impact sur la performance.

- 📈 Amélioration de la disponibilité grâce à la redondance inhérente à l’architecture cloud.

Une idée reçue qui perdure est que le serverless favorise uniquement des micros-services simples, mais de plus en plus, ce modèle se perfectionne pour supporter des applications complexes et critiques, en témoigne la montée en puissance des services cloud BaaS (Backend as a Service).

| Caractéristique | Serveur classique | informatique sans serveur |

|---|---|---|

| Facturation | Basée sur le temps de disponibilité | Basée sur l’exécution réelle |

| Scalabilité | Manuelle, souvent lente | Automatique, instantanée |

| Maintenance | Gestion par l’entreprise | Délégation au fournisseur cloud |

| Complexité | Haute, liée à l’infrastructure | Réduite, focus sur l’application |

Cette transformation impacte directement l’innovation, car elle libère les équipes dev qui peuvent se concentrer sur la création fonctionnelle plutôt que sur la gestion du matériel, un levier mis en avant par Numergy ou Blueprint dans leurs stratégies.

Les freins et limites à l’adoption de l’informatique sans serveur dans les entreprises

Malgré ses atouts, le serverless n’est pas une panacée universelle. De nombreux défis freinent encore son adoption au sein des grandes organisations, notamment en 2025 où la complexité des besoins applicatifs évolue rapidement.

Parmi les principaux obstacles :

- 🧩 Problèmes de latence : Le phénomène du « démarrage à froid » consomme des cycles initiaux lors du lancement d’une fonction inactive, pouvant dégrader l’expérience utilisateur.

- 🛠️ Difficultés de débogage et de monitoring : L’approche événementielle complique la traçabilité des erreurs et des performances.

- 🔒 Contrôle limité sur l’environnement : La dépendance à un fournisseur cloud peut engendrer des problématiques de conformité, notamment pour des secteurs réglementés.

Un exemple marquant est la prudence affichée par certains acteurs du secteur bancaire ou médical, qui, malgré un intérêt indéniable pour la flexibilité offerte, privilégient des architectures hybrides ou microservices classiques afin de minimiser les risques.

| Limite | Impact pour l’entreprise | Solution ou contournement |

|---|---|---|

| Démarrage à froid | Latence accrue lors de l’initialisation | Préchauffage des fonctions, « warmers » |

| Visibilité réduite | Difficulté pour sécuriser et auditer | Outils de monitoring avancés |

| Dépendance fournisseur | Verrouillage technique et réglementaire | Solutions multi-cloud et hybrides |

Cette complexité souligne l’importance de formations spécifiques pour les équipes informatiques et de la mise en place d’une stratégie claire, notamment via une gouvernance de données adaptée, comme détaillé dans cet article sur la gouvernance des données.

Les meilleures pratiques pour sécuriser une architecture serverless

Le passage à une architecture sans serveur exige une refonte des stratégies de sécurité afin de répondre à des risques inédits tout en tirant parti des avantages du cloud. Focus sur les recommandations essentielles :

- 🔑 Principe du moindre privilège : Attribuer uniquement les permissions nécessaires à chaque fonction pour limiter l’impact en cas de compromission.

- 🛡️ Utilisation de solutions Zero Trust : Transformer chaque interaction en une vérification d’identité et d’intégrité, particulièrement recommandée dans un environnement distribué.

- 🔍 Surveillance et logs détaillés : Mettre en place des outils avancés pour détecter les comportements anormaux en temps réel.

- ✔️ Audit régulier du code source et des dépendances : En prenant en compte les risques d’empoisonnement de puits, comme vu plus haut.

Une attention particulière doit être portée à l’intégration sécurisée des API, point d’entrée privilégié des attaques modernes, comme expliqué dans nos analyses sur la sécurité des API. Les acteurs comme Fortinet proposent des solutions intégrées pour accompagner cette transition en alliant automatisation et intelligence artificielle.

L’impact de l’informatique sans serveur sur l’expérience développeur

Le serverless modifie en profondeur le quotidien des équipes de développement. En simplifiant la gestion de l’infrastructure, il favorise la rapidité de déploiement et la concentration sur le code métier. Outscale et Brennus Analytics témoignent de gains significatifs en productivité chez leurs clients, qui peuvent ainsi accélérer l’innovation.

- ⚡ Déploiements instantanés permettant un time-to-market réduit.

- 🧩 Architecture modulaire facilitant la maintenance et le scaling des applications.

- 🚀 Écosystème riche avec intégration de bases de données, messageries, et autres services managés.

- 🛠️ Réduction du code serveur allégeant la complexité du développement backend.

Cependant, les équipes doivent s’adapter à un modèle événementiel et maîtriser de nouveaux outils liés au cloud et à la gestion des fonctions. Une culture devops renforcée, couplée à des formations régulières, est un élément clé pour réussir sa transformation.

Applications concrètes et secteurs d’utilisation du serverless

Le serverless est aujourd’hui adopté dans une large palette de domaines grâce à sa capacité à gérer des charges variables et à son modèle économique avantageux. Parmi les secteurs les plus bénéficiaires, on retrouve :

- 🎮 Gaming : pour déployer rapidement des fonctions liées aux serveurs de jeu, gestion de sessions, ou encore analyses en temps réel, comme avec Shadow.

- 🏥 Santé : sécurisation des données patients et gestion souple des applications critiques en collaboration avec des services tels que BlueMind.

- 💻 Informatique professionnelle : automatisation des workflows et déploiements rapides chez Clever Cloud ou Brennus Analytics.

- 🌐 E-commerce : mise à l’échelle automatique des boutiques en ligne lors de pics d’activité, souvent prisée par les solutions d’Edge Computing.

Ce panel souligne l’adaptabilité de cette technologie, bien qu’elle nécessite une maîtrise particulièrement rigoureuse des aspects sécuritaires et réglementaires, notamment pour la conformité des données en cloud public, un sujet traité en détail dans notre article sur la conformité des services AWS.

Perspectives d’évolution et innovations à venir dans le serverless computing

L’informatique sans serveur continue d’évoluer rapidement, porté par la demande croissante des entreprises qui veulent réduire leurs coûts tout en gagnant en agilité. Le marché affiche une croissance de plus de 20 % du TCAC depuis plusieurs années, une tendance qui devrait se poursuivre.

Les innovations techniques visent notamment à résoudre les limites actuelles, comme le démarrage à froid que les fournisseurs dissipent en anticipant les appels, ou encore la gestion multi-cloud pour éviter le verrouillage. On attend aussi une montée en puissance des solutions intégrant l’intelligence artificielle pour l’optimisation automatique des ressources et la surveillance proactive des menaces.

- 🤖 Intelligence artificielle et sécurité proactive avec des outils d’analyse comportementale sophistiqués.

- 🔗 Interopérabilité multi-cloud permettant des architectures hybrides plus flexibles.

- ⚙️ Automatisation avancée facilitant le déploiement continu et la mise à jour des fonctions.

Dans cette optique, Clever Cloud et d’autres leaders cloud travaillent constamment à intégrer ces avancées, pour offrir aux développeurs et aux entreprises un environnement toujours plus performant et sécurisé.

| Tendance | Description | Impact prévu |

|---|---|---|

| AI-driven security | Détection et réponse aux menaces en temps réel grâce à l’intelligence artificielle | Réduction conséquente des incidents de sécurité |

| Multi-cloud orchestration | Déploiement fluide entre plusieurs fournisseurs cloud | Indépendance accrue vis-à-vis d’un fournisseur unique |

| Advanced automation | Déploiements et maintenance automatisés | Gain de temps pour les équipes techniques |

Intégrer le serverless dans une stratégie informatique globale : conseils et recommandations

Adopter l’informatique sans serveur exige une réflexion stratégique qui dépasse la seule dimension technique. Il s’agit d’intégrer le serverless dans l’ensemble de la gouvernance IT de l’entreprise, en combinant innovation, sécurité et conformité.

Voici quelques pistes pour réussir cette intégration :

- 🧭 Évaluation des besoins métiers : identifier les cas d’usage adaptés au serverless, souvent liés à des applications à charge variable.

- 🔄 Adoption progressive : commencer par déployer des fonctions pilote pour maîtriser les outils avant un déploiement massif.

- 🔐 Mise en place de politiques Zero Trust pour assurer la sécurité même dans un environnement distribué.

- 📚 Formation continue des équipes sur les bonnes pratiques et outils spécifiques au serverless.

- 🔗 Collaboration avec des fournisseurs fiables comme OVHcloud, Exoscale, ou Brennus Analytics qui assurent un haut niveau de service et de sécurité.

Ne pas négliger l’importance d’une plateforme capable de monitorer en temps réel et de tracer toutes les interactions, un aspect crucial mis en avant par de nombreux spécialistes pour renforcer la sécurité Zero Trust.

Tableau récapitulatif des étapes clés d’intégration

| Phase 🛠️ | Description | Objectif principal |

|---|---|---|

| Analyse | Cartographier les processus et déterminer les charges intermittentes | Adapter l’architecture au contexte métier |

| Déploiement initial | Lancer un projet pilote serverless | Valider la faisabilité technique et la sécurité |

| Montée en charge | Étendre l’utilisation à d’autres services et fonctions | Maximiser les bénéfices opérationnels |

| Optimisation | Automatiser la surveillance et renforcer la sécurité | Assurer la robustesse et la conformité |

Questions fréquentes sur l’informatique sans serveur

- Comment le serverless améliore-t-il la gestion des ressources ?

Le serverless élimine la gestion manuelle des serveurs en automatisant la scalabilité et en facturant uniquement l’exécution réelle des fonctions, optimisant ainsi les coûts et l’utilisation des ressources. - Quels sont les principaux risques de sécurité dans une architecture sans serveur ?

Les principaux risques incluent les fonctions surprivilégiées, les attaques de jour de veille, et les risques liés au stockage éphémère des données. Des stratégies Zero Trust sont recommandées. - Peut-on utiliser le serverless dans des environnements fortement réglementés ?

Oui, mais il est crucial d’intégrer des mesures de conformité strictes et souvent de combiner avec des architectures hybrides pour respecter les cadres légaux. - Comment lutter contre le démarrage à froid des fonctions serverless ?

Les techniques de préchauffage, avec des fonctions « warmers », et l’anticipation des appels par les fournisseurs cloud permettent de réduire significativement ce délai. - Quelles entreprises françaises proposent des services serverless ?

Parmi les acteurs incontournables figurent OVHcloud, Scaleway, Exoscale, Outscale, Numergy, mais aussi des sociétés comme Brennus Analytics et Clever Cloud, qui accompagnent les entreprises dans cette transition.